Windows 10'da rootkit'leri nasıl tespit edersiniz: Kapsamlı bir rehber

Hackerlar, rootkit'leri kullanarak cihazınıza kalıcı ve görünüşte tespit edilemeyen kötü amaçlı yazılımlar gizlerler; bu yazılımlar bazen yıllarca sessizce veri veya kaynak çalarlar. Ayrıca, tuş vuruşlarınızı ve iletişimlerinizi izleyerek saldırgana hassas bilgiler sağlayan keylogger'lar şeklinde de kullanılabilirler.

Bu saldırı yöntemi, Microsoft Vista'nın satıcılardan tüm bilgisayar sürücülerini dijital olarak imzalamalarını istemesinden önce, 2006 öncesinde daha büyük önem taşıyordu. Çekirdek Yama Koruması (KPP), kötü amaçlı yazılım yazarlarının saldırı yöntemlerini değiştirmesine neden oldu ve ancak yakın zamanda, 2018 itibarıyla, Zacinlo reklam dolandırıcılığıRootkit yazılımları yeniden gündeme geldi.

2006 öncesindeki rootkit'lerin tamamı işletim sistemine özgüydü. Detrahere kötü amaçlı yazılım ailesinden bir rootkit olan Zacinlo, donanım yazılımına dayalı bir rootkit şeklinde çok daha tehlikeli bir şey ortaya çıkardı. Bununla birlikte, rootkit'ler yıllık olarak görülen tüm kötü amaçlı yazılım çıktısının yalnızca yaklaşık yüzde birini oluşturmaktadır.

Ancak, oluşturabilecekleri tehlike göz önüne alındığında, sisteminize zaten sızmış olabilecek programları belirlemek için rootkit tespitinin nasıl çalıştığını anlamak akıllıca olacaktır.

Windows 10'da Rootkit'leri Keşfetme (Ayrıntılı Bilgi)

Zacinlo, keşfedilmeden önce yaklaşık altı yıldır faaliyetteydi ve Windows 10 işletim sistemini hedef alıyordu. Rootkit bileşeni oldukça yapılandırılabilirdi ve işlevselliği için tehlikeli gördüğü işlemlere karşı kendini koruyordu; ayrıca SSL iletişimlerini ele geçirebiliyor ve şifresini çözebiliyordu.

Bu zararlı yazılım, tüm yapılandırma verilerini şifreleyip Windows kayıt defterine kaydeder ve Windows kapanırken, farklı bir ad kullanarak kendisini bellekten diske yeniden yazar ve kayıt defteri anahtarını günceller. Bu, standart antivirüs yazılımlarınız tarafından tespit edilmekten kaçınmasına yardımcı olur.

Bu, standart antivirüs veya kötü amaçlı yazılım önleme programlarının rootkit'leri tespit etmek için yetersiz olduğunu gösteriyor. Bununla birlikte, şüpheli bir rootkit saldırısı konusunda sizi uyaracak birkaç üst düzey kötü amaçlı yazılım önleme programı mevcuttur.

İyi bir virüs koruma programının beş temel özelliği

Günümüzün önde gelen antivirüs programlarının çoğu, gizli rootkit'leri tespit etmek için bu beş öne çıkan yöntemin tamamını uygulamaktadır.

- İmza tabanlı analiz Antivirüs yazılımı, kayıtlı dosyaları bilinen rootkit imzalarıyla karşılaştıracaktır. Analiz ayrıca, yoğun port kullanımı gibi bilinen rootkit'lerin belirli işletim faaliyetlerini taklit eden davranış kalıplarını da arayacaktır.

- İtirazın açıklanması Windows işletim sistemi, rootkit'leri tetiklediği bilinen komutları çalıştırmak için indeks tabloları kullanır. Rootkit'ler, tehdit olarak algıladıkları her şeyi değiştirmeye veya düzenlemeye çalıştıkları için, bu durum sisteminizi onların varlığı konusunda uyaracaktır.

- Çok kaynaklı verilerin karşılaştırılması Gizli kök dizinler, gizli kalma çabasıyla, standart bir taramada sunulan verilerin bazılarını değiştirebilir. Yüksek ve düşük seviyeli sistem çağrılarından gelen yanıtlar, gizli bir kök dizinin varlığını ortaya çıkarabilir. Program ayrıca, RAM'e yüklenen işlem belleğini sabit sürücüdeki bir dosyanın içeriğiyle karşılaştırabilir.

- Güvenlik kontrolü Her kütüphanenin, sistem "temiz" kabul edildiğinde oluşturulan bir dijital imza sistemi vardır. İyi bir güvenlik yazılımı, dijital imzayı oluşturmak için kullanılan kodda yapılan değişiklikleri tarayabilir.

- Kayıt karşılaştırmaları Çoğu antivirüs programı bu karşılaştırmaları önceden tanımlanmış bir programa göre yapar. İstemci dosyasının istenmeyen bir yürütülebilir dosya (.exe) olup olmadığını veya böyle bir dosya içerip içermediğini belirlemek için temiz bir dosya gerçek zamanlı olarak istemci dosyasıyla karşılaştırılır.

Gizli kök incelemeleri yapılması

Rootkit tarama işlemi, rootkit bulaşmasını tespit etmenin en iyi yoludur. Genellikle işletim sisteminizin kendi başına bir rootkit'i tanımlayabileceğine güvenilemez ve varlığını tespit etmek zor olabilir. Rootkit'ler, faaliyetlerini neredeyse her fırsatta gizleyen ve göz önünde bile gizli kalabilen gelişmiş casus yazılım programlarıdır.

Bilgisayarınızın rootkit virüsüyle enfekte olduğundan şüpheleniyorsanız, iyi bir tespit stratejisi bilgisayarınızı kapatıp bilinen temiz bir sistemden tarama çalıştırmaktır. Bilgisayarınızdaki rootkit'i bulmanın kesin bir yolu da bellek dökümünü analiz etmektir. Bir rootkit, bilgisayarın belleğinde yürütülürken sisteme verdiği talimatları gizleyemez.

WinDbg'yi kötü amaçlı yazılım analizi için kullanma

Microsoft Windows, uygulamalar, sürücüler veya işletim sisteminin kendisi üzerinde hata ayıklama kontrolleri gerçekleştirmek için kullanılabilen kendi çok işlevli hata ayıklama aracını sunar. Çekirdek modu ve kullanıcı modu kod hatalarını ayıklayabilir, çökme dökümlerini analiz etmeye yardımcı olabilir ve CPU günlüklerini inceleyebilir.

Bazı Windows sistemleri şu özelliklerle birlikte gelir: WinDbg Zaten paketlenmiş olarak geliyor. Henüz sahip olmayanların Microsoft Store'dan indirmeleri gerekecek. WinDbg Önizlemesi Bu, WinDbg'nin en yeni sürümüdür ve daha göz yormayan görüntüler, daha hızlı pencereler, tam betik desteği ve orijinal sürümle aynı komutları, uzantıları ve iş akışlarını sunmaktadır.

En azından, WinDbg'yi bellek dökümlerini veya Mavi Ekran Hatası (BSOD) dahil olmak üzere çökmeleri analiz etmek için kullanabilirsiniz. Sonuçlardan, kötü amaçlı yazılım saldırısının göstergelerini arayabilirsiniz. Programlarınızdan birinin kötü amaçlı yazılımdan etkilenmiş olabileceğinden veya gerekenden fazla bellek kullandığından şüpheleniyorsanız, bir döküm dosyası oluşturabilir ve analiz etmek için WinDbg'yi kullanabilirsiniz.

Tam bellek dökümü çok fazla disk alanı kaplayabilir, bu nedenle kısmi döküm yapmak daha iyi olabilir. Çekirdek Modu Alternatif olarak, küçük bir bellek dökümü kullanılabilir. Çekirdek Modu dökümü, çökme anında çekirdek tarafından kullanılan tüm bellek kullanım bilgilerini içerecektir. Küçük bir bellek dökümü, sürücüler, çekirdek ve Plus gibi farklı sistemler hakkında temel bilgiler içerecektir, ancak çok daha küçük olacaktır.

Mavi ekran hatalarının nedenini analiz etmek için küçük bellek dökümleri daha faydalıdır. Rootkit tespiti için ise tam sürüm veya çekirdek sürümü daha yararlı olacaktır.

Çekirdek Modu döküm dosyası oluşturun

Çekirdek modu döküm dosyası üç şekilde oluşturulabilir:

- Sistemin otomatik olarak çökmesini sağlamak için kontrol panelinden döküm dosyasını etkinleştirin.

- Sistem çökmesini sağlamak için kontrol panelinden döküm dosyasını etkinleştirin.

- Hata ayıklama aracını kullanarak sizin için bir tane oluşturun.

Üçüncü seçeneği tercih edeceğiz.

Gerekli döküm dosyasını oluşturmak için WinDbg komut penceresine aşağıdaki komutu girmeniz yeterlidir.

değiştirmek DosyaAdı Transkript dosyası için uygun bir isim ve "?" harfi ile. f"f" harfinin küçük harf olduğundan emin olun, aksi takdirde farklı bir tür döküm dosyası oluşturursunuz.

Hata ayıklayıcı işini bitirdikten sonra (ilk tarama birkaç dakika sürecektir), bir döküm dosyası oluşturulacak ve elde ettiğiniz sonuçları analiz edebileceksiniz.

Rootkit'leri tespit etmek için nelere dikkat edilmesi gerektiğini, örneğin geçici bellek (RAM) kullanımını anlamak deneyim ve test gerektirir. Yeni başlayanlar için önerilmese de, canlı bir sistemde kötü amaçlı yazılım tespit tekniklerini test etmek mümkündür. Ancak bunu yapmak, yine deneyim ve WinDbg'nin nasıl çalıştığına dair kapsamlı bir anlayış gerektirir; aksi takdirde sisteminize yanlışlıkla canlı bir virüs yayabilirsiniz.

Gizlenmiş düşmanımızı ortaya çıkarmak için daha güvenli ve yeni başlayanlar için daha uygun yöntemler var.

Ek tarama yöntemleri

Manuel tespit ve davranış analizi de rootkit tespiti için güvenilir yöntemlerdir. Bir rootkit'i bulmak son derece zahmetli olabilir, bu nedenle doğrudan rootkit'i hedeflemek yerine, rootkit benzeri davranışları arayabilirsiniz.

İndirdiğiniz yazılım paketlerinde rootkit olup olmadığını, kurulum sırasında gelişmiş veya özel kurulum seçeneklerini kullanarak kontrol edebilirsiniz. Dikkat etmeniz gereken şey, ayrıntılarda listelenen yabancı dosyalardır. Bu dosyaları kaldırmanız veya kötü amaçlı yazılım belirtileri için hızlı bir çevrimiçi arama yapmanız gerekir.

Güvenlik duvarları ve bunların kayıt raporları, rootkit'leri tespit etmenin inanılmaz derecede etkili bir yoludur. Yazılım, ağınızın denetlendiğini size bildirecek ve kurulumdan önce tanınmayan veya şüpheli indirmeleri karantinaya alacaktır.

Cihazınızda rootkit olabileceğinden şüpheleniyorsanız, güvenlik duvarı günlük raporlarını inceleyerek olağandışı davranışlar olup olmadığını kontrol edebilirsiniz.

Güvenlik duvarı günlük raporlarını inceleyin.

Mevcut güvenlik duvarı günlük kayıtlarını incelemeniz gerekecek; bu da açık kaynaklı bir uygulama gibi bir şeyi mümkün kılıyor. IP Trafiği Casusu Güvenlik duvarı günlüklerini filtreleme özelliğiyle son derece kullanışlı bir araçtır. Raporlar, bir saldırı durumunda görmeniz gerekenleri size gösterecektir.

Giden trafiği filtrelemek için ayrı bir güvenlik duvarına sahip büyük bir ağınız varsa, bu sorun olmayacaktır. IP Trafiği Casusu Çok önemli. Alternatif olarak, güvenlik duvarı günlükleri aracılığıyla ağdaki tüm cihazlara ve iş istasyonlarına gelen ve giden paketleri görebilmelisiniz.

İster evde olun ister küçük bir çalışma ortamında, internet servis sağlayıcınızın (İSS) sağladığı modemi veya varsa kişisel güvenlik duvarınızı veya yönlendiricinizi kullanarak güvenlik duvarı günlüklerini alabilirsiniz. Aynı ağa bağlı her cihazın trafiğini belirleyebileceksiniz.

Windows Güvenlik Duvarı günlük dosyalarını etkinleştirmek de faydalı olabilir. Varsayılan olarak, günlük dosyası devre dışıdır, yani hiçbir bilgi veya veri yazılmaz.

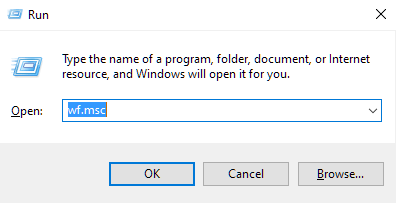

- Günlük dosyası oluşturmak için, Çalıştır işlevini açın. Windows tuşu + R.

- tip wf.msc Kutuda ve basın Keşfet.

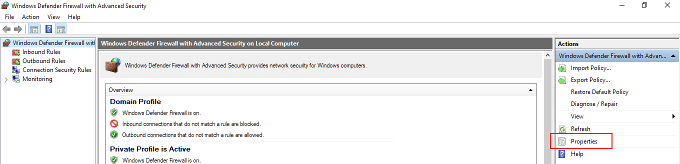

- Gelişmiş Güvenlikli Windows Güvenlik Duvarı penceresinde, sol menüden “Yerel Bilgisayarda Gelişmiş Güvenlikli Windows Defender Güvenlik Duvarı”nı seçin. En sağdaki menüde, “Eylemler” altında, tıklayın. Emlaklar.

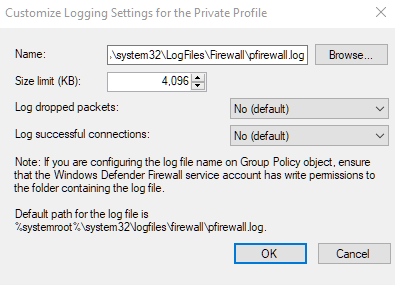

- Yeni iletişim penceresinde, "Özel Profil" sekmesine gidin ve seçin. özelleştirmekBu bilgiye “Günlük Kaydı” bölümünden ulaşılabilir.

- Yeni pencere, yazılacak günlük dosyasının boyutunu, dosyanın nereye gönderileceğini ve yalnızca düşen paketlerin, başarılı bağlantıların veya her ikisinin de kaydedilmesini isteyip istemediğinizi belirtmenize olanak tanıyacaktır.

- Engellenen paketler, Windows Güvenlik Duvarı'nın sizin adınıza engellediği paketlerdir.

- Varsayılan olarak, Windows Güvenlik Duvarı kayıt defteri girdileri yalnızca son 4 MB'lık veriyi saklar ve bu girdiler şu konumda bulunabilir: %SystemRoot%System32LogFilesFirewallPfirewall.log

- Unutmayın ki, günlük dosyaları için maksimum veri kullanım sınırını artırmak bilgisayarınızın performansını etkileyebilir.

- basın OK Tamamlandığında.

- Ardından, "Özel Profil" sekmesinde uyguladığınız adımların aynısını bu sefer "Herkese Açık Profil" sekmesinde tekrarlayın.

- Artık hem kamuya açık hem de özel iletişimler için kayıtlar oluşturulacak. Dosyaları Not Defteri gibi bir metin düzenleyicide görüntüleyebilir veya bir elektronik tabloya aktarabilirsiniz.

- Artık log dosyalarını IP Traffic Spy gibi bir veritabanı analiz programına aktararak trafiği filtreleyebilir ve sıralayabilir, böylece kolayca tanımlayabilirsiniz.

Günlük dosyalarında olağandışı bir şey olup olmadığına dikkat edin. En ufak bir sistem aksaklığı bile gizli bir rootkit bulaşmasının göstergesi olabilir. Hiçbir işlem yapmadığınız veya çok fazla işlem gücü gerektirmeyen durumlarda bile aşırı CPU veya bant genişliği kullanımı önemli bir ipucu olabilir.

Yoruma kapalı.