Office'u CVE-2026-21509 güvenlik açığından koruma: Adım adım kılavuz

Microsoft, geçtiğimiz günlerde, 26 Ocak 2026'da, yüksek riskli bir sorunu gidermek için kritik bir güncelleme yayınlamak üzere acele etti. Microsoft sıfır gün güvenlik açığı Office, kötü niyetli kişilerin güvenlik özelliklerini atlamasına olanak tanıyor. Bu güvenlik açığı CVE-2026-21509 olarak tanımlanmıştır. Microsoft Office bileşenleri, sıfır gün güvenlik açıkları için cazip bir hedef olmaya devam ediyor.

Microsoft Office'in e-postadan elektronik tablolara, sunumlardan belgelere kadar kuruluşların omurgasını oluşturduğu göz önüne alındığında, bu keşif siber güvenlik camiasında şok etkisi yarattı.

Microsoft Office'in e-postadan elektronik tablolara, sunumlardan belgelere kadar kuruluşların omurgasını oluşturduğu göz önüne alındığında, bu keşif siber güvenlik camiasında şok etkisi yarattı.

İyi haber şu ki, artık yama paketinin tamamen dağıtılmasını beklemenize gerek yok; bunun yerine, sisteminizi korumak için atabileceğiniz pratik adımlar var.

İşte bu adımların ayrıntılı açıklaması.

tehdit

CVE-2026-21509 güvenlik açığından yararlanmak, saldırganların Office ortamındaki güvenlik açıklarını izole eden güvenlik özelliklerini atlamasına olanak tanır. Bu nedenle, tehdit şunları kapsar:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 ve 2024

- Microsoft 365 kurumsal uygulamaları

Ayrıca, bu tehdidin temel nedeni, CWE-807 güvenlik kararlarında güvenilir olmayan girdilere dayanılmasıydı.

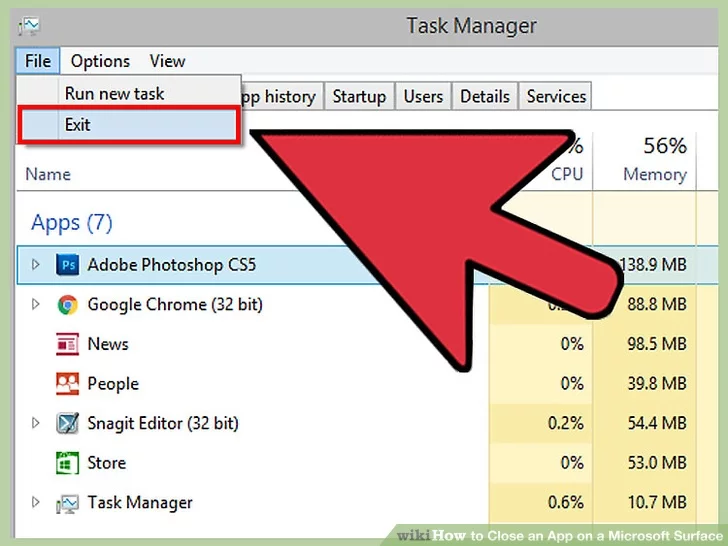

Adım 1: Office uygulamalarını yeniden başlatın

Microsoft, Microsoft 365 veya Office 2021 kullanıyorsanız otomatik olarak etkinleştirilen bir risk azaltma stratejisi sunmuştur. Ancak bu strateji yalnızca uygulamaları yeniden başlattığınızda çalışır.

Ne yapılabilir?

- PowerPoint, Word, Excel ve Outlook programlarını seçin ve tamamen kapatın.

- Bunu yaptıktan sonra tekrar açın.

- Kuruluştaki tüm cihazlarda aynı adımı tekrarlayın.

Bu yöntem, Microsoft Office'in güncellenmiş güvenlik yapılandırmalarını yeniden yüklemesini sağlayarak, en yaygın saldırı vektörlerinin çoğunu daha da engeller.

görüntü Kredi WikiHowtech

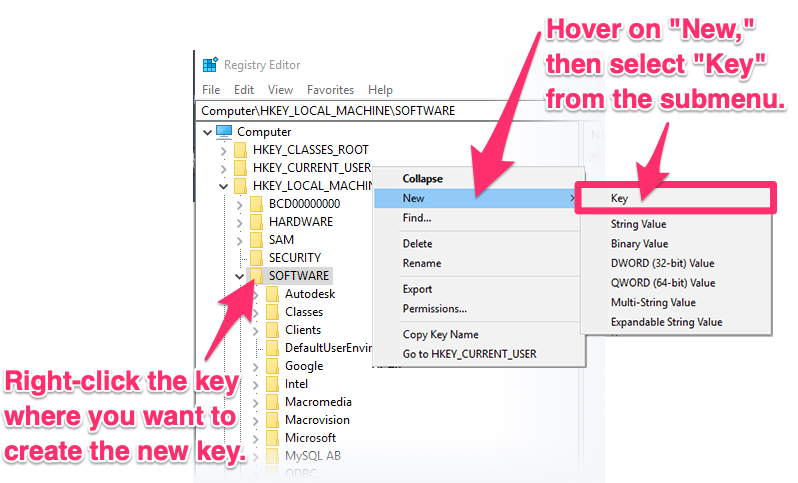

Adım 2: Microsoft Office 2019 ve 2016 için kayıt defterini onarın.

Şirketiniz halihazırda Office 2019 veya 2016 kullanıyorsa, aşağıdaki günlük dosyasında yer alan manuel düzeltme adımlarını izlemelisiniz. Windows.

Herhangi bir değişiklik yapmadan önce:

- Win+R tuşlarına basın ve şunu yazın: regeditArdından Enter tuşuna basın.

- Kayıt Defteri Düzenleyicisinde, Dosya'yı ve ardından Dışa Aktar'ı seçin.

- Ayrıca, dosyayı sisteminizde “Registry_Backup.reg” olarak kaydedin.

Reformların uygulanması:

Gidip arama yapın

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- Sağ tıklayın ortak, Ve seç Yeni, Sonra seçin anahtar

- Şimdi, anahtarı {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B} olarak adlandırmanız gerekiyor.

Ardından bu yeni anahtarı belirtin:

- Sağ tıklayın ve şuraya gidin: YENİSonra seçin DWORD değeri (32 bit)

- Bunu adlandırın: Uyumluluk Bayrakları

- Bunu yaptıktan sonra çift tıklayın ve değeri şu şekilde ayarlayın: 400

- Tıklayın OKArdından kayıt defteri düzenleyicisini kapatın.

- Son olarak, bilgisayarınızı yeniden başlatın.

Bu kayıt defteri değişikliği, saldırganların kötüye kullanabileceği savunmasız bir nesneyi engeller.

görüntü Kredi Arsa dövizi

3. Adım: Bağlılıklara karşı bakış açınızı güçlendirin

En önemli nokta, CVE-2026-21509 ile ilişkili saldırıların çoğunun kimlik avı e-postalarıyla başlamasıdır. Bu nedenle, Outlook ayarlarınız aracılığıyla savunmanızı güçlendirmelisiniz.

Önerilen seçenekler:

- Otomatik önizlemeyi kapatın.

- Harici içeriklerin otomatik indirilmesini devre dışı bırakın.

- Ayrıca, yalnızca korumalı görünümü kullandığınızdan emin olun.

Dosya'ya tıklayın, ardından Seçenekler'i seçin, Güven Merkezi'ne gidin, Ayarlar'ı seçin ve Ekleri İşleme'yi seçin.

Kimlik avı saldırılarından korunma ipuçları:

Çalışanlarınızı eğitin çünkü bu saldırıları önlemek için teknoloji tek başına yeterli değil.

Uyarı işaretlerini dikkate alın:

- Aciliyet belirten e-postalar, örneğin "Hemen açın" veya "Hesap bloke edildi".

- Gönderen adresleri alışılmadık görünebilir. Örneğin, support@microsoft.com.

- Beklenmedik faturalar ve teslimat bildirimleri almak.

- Ayrıca, .img, .iso ve .hta gibi alışılmadık türdeki sıkıştırılmış dosyaları da edinebilirsiniz.

- Gönderenin alan adıyla senkronize edilmemiş bağlantılar.

Güvenli alışkanlıklar:

- Siparişlerinizi telefon veya sohbet yoluyla kontrol etmeyi unutmayın.

- Bağlantıya tıklamadan önce fare imlecini bağlantının üzerine getirin.

- Şüpheli e-postaları derhal BT departmanına bildirin.

- Belgelerde makroları etkinleştirmeyin.

Yoruma kapalı.