Veri Koruma ve Siber Güvenlik İçin Temel Alışkanlıklar: Hassas Bilgilerinizi Korumaya Yönelik Bir Kılavuz

Bu hikaye artık tanıdık geliyor. 2025 yazında, veri ihlalleri büyük şirketleri etkiledi; bunlar arasında Google و TransUnionOnlarca kaynaktan gelen müşteri verileri suçluların eline geçti.

Bilgisayar korsanları çekirdek sistemlere doğrudan sızmadı. Daha büyük bir zincirin zayıf bir halkası aracılığıyla sisteme eriştiler. Dijital dünyamızın gerçeği budur. Aşılmaz engeller olamaz.

Etkili siber güvenlik, basit ve tutarlı alışkanlıklara ve kendinizi zorlu bir hedef haline getirmeye dayanır. Bu sayede, kaçınılmaz tehditler ortaya çıktığında, minimum hasarla tespit edilir, savuşturulur veya kurtarılır.

Savunma sistemimin özünü oluşturan Siber Güvenliğin 7 Alışkanlığını size açıklayacağım Android telefon Ve bilgisayarım.

7. Parola yöneticisi ve iki faktörlü kimlik doğrulama ile bilgisayar korsanlarını alt edin.

Veriler gösteriyor ki İhlallerin %80'inden fazlası zayıf, çalınmış veya tekrar kullanılmış parolalardan kaynaklanmaktadır. Siber suçlular, kimlik bilgisi doldurma adı verilen otomatik saldırılarla bu durumu istismar eder.

Tek bir ihlalden büyük kullanıcı adı ve parola listeleri alıyorlar ve bunları binlerce sitede deneyerek bazıları eşleşene kadar kullanıyorlar.

Herkes şifreleri tekrar kullanmanın riskli olduğunu bilse de, yine de bunu yapıyoruz. Sistem, şifreleri tekrar tekrar hatırlamamızı bekliyor. Ortalama 90 benzersiz oturum açma, ki bu mümkün değildir.

Parola yöneticileri, bu sorunu çözen şifreli kasalardır. Uzun ve rastgele parolalar üretir, bunları tek bir ana parolanın arkasında saklar ve uygulamalara ve web sitelerine otomatik olarak girerler.

Çok faktörlü kimlik doğrulamayı (MFA) ayarlamak, hesabınızın güvenliğini sağlamanın son adımıdır. Bir bilgisayar korsanı şifrenizi karanlık ağdan satın alsa bile, ikinci faktör olmadan işe yaramaz.

6. Gözlerinizi, kimlik avının kırmızı bayraklarını tespit edecek şekilde eğitin.

Siber suçluların manipülatif taktikleri için bir kelime dağarcığı var, ancak bunların hepsi aldatmacaya dayanıyor.

Oltalama, e-posta, SMS ve telefon üzerinden sesli oltalama yoluyla gerçekleşir. Sesli oltalamanın daha yeni bir türü ise yapay zeka kullanır.

Yapay zeka sayesinde artık sosyal medyada paylaşılan veya bir kamusal konuşmadan kaydedilen bir ses kaydının sadece birkaç saniyesi, sesinizin ikna edici bir versiyonunu oluşturabiliyor. Sevdiğiniz birini taklit eden biri sizi arayabilir, kaza veya tutuklama iddiasında bulunabilir ve hemen para isteyebilir.

Neyse ki, kendinizi onları fark edecek şekilde eğitirseniz, uyarı işaretleri genellikle benzerdir.

Dolandırıcılar sizi paniğe sürüklemeyi amaçlar, düşünmenizi değil. "Hesabınız askıya alınacak", "Şüpheli etkinlik tespit edildi" veya "Para cezasından kaçınmak için hemen harekete geçin" gibi ifadeler kullanırlar.

Yapay zeka dolandırıcılıkları daha karmaşık hale getirse de birçoğu, saygın bir şirketin iletişim ekibinin izin vermeyeceği bariz yazım hataları veya özensiz ifadeler içeriyor.

Tıklamadan önce, tarayıcınızın alt köşesinde hedef URL'yi görmek için farenizi herhangi bir bağlantının üzerine getirin. Mobil cihazınızda genellikle bağlantının önizlemesini görmek için bağlantıya uzun süre basabilirsiniz.

Gönderenin e-posta adresindeki (örneğin support@micros0ft.com) yazım hatalarını kontrol edin.

Beklenmeyen ekler bir uyarı işaretidir. Meşru şirketler nadiren istenmeyen fatura veya güvenlik raporu gönderir.

Bu ekler genellikle gizlenir MalwareŞüphe duyduğunuzda doğrudan resmi web sitesine gidin. Asla şüpheli bir mesajdaki bağlantıya tıklamayın, eki indirmeyin veya bir numarayı aramayın.

5. Bilinçli gezinme ve tıklama pratiği yapın.

Tarayıcınız internete açılan ana pencerenizdir ve temel farkındalık onu güvende tutmanıza yardımcı olur.

Her zaman kilidi arayın. Kilit simgesi ve "https://"Başlığın başında şifreli bir bağlantı var.

HTTPS, iletim sırasında verileri şifrelerken, HTTP şifrelemez. Bu, özellikle dinlemenin kolay olduğu halka açık Wi-Fi ağlarında önemlidir.

Saldırgan açılır pencerelere ve beklenmedik indirmelere karşı dikkatli olun. Korkutma yazılımları, kötü amaçlı yazılım veya istenmeyen yazılımlar için bir "düzeltme" sunmak amacıyla sahte virüs uyarıları kullanır. Yasal güvenlik şirketleri, tarayıcı açılır pencereleri aracılığıyla enfeksiyonları bildirmez.

Son olarak, URL kısaltıcılara karşı dikkatli olun. Bitly ve TinyURL gibi hizmetler, bir bağlantının gerçek hedefini gizleyebilir. Bu da onları, kötü niyetli bir siteyi masum görünen bir bağlantının arkasına gizlemek isteyen dolandırıcıların favori aracı haline getirir.

Tamamen güvenmediğiniz bir kaynaktan kısaltılmış bir bağlantı aldığınızda, tıklamadan önce nereye yönlendirdiğini görmek için bir bağlantı genişletme web sitesi (örneğin, unshorten.it) kullanın.

4. Bağlantınızı evde ve dışarıda güvenli tutun

Kafeler, havaalanları ve otellerdeki halka açık Wi-Fi ağları risklidir. Bu ağlar açık ve genellikle şifresiz olduğundan kolay hedef haline gelirler.

Yaygın bir taktik şudur:

saldırılar Ortadaki adam, aynı ağdaki bir suçlunun cihazınızla İnternet arasındaki trafiği engellemesi.

Bir diğer tehlike ise Kötü İkiz Saldırısı, bir bilgisayar korsanının meşru görünen bir isimle sahte bir erişim noktası oluşturup trafiğinizi ele geçirdiği yerdir.

Halka açık Wi-Fi ağlarında her zaman sanal özel ağ (VPN) kullanın. Bu, trafiğiniz için şifreli bir tünel oluşturur. Güvenilir bir VPN ile aynı ağdaki kişiler verilerinizi okuyamaz veya nereye gittiğini göremez.

Ev ağınızın da korunması gerekir. Yönlendiricinizdeki varsayılan Wi-Fi şifrelerini ve yönetici ayarlarını değiştirerek başlayın. Yönlendiriciler genellikle "admin" ve "password" gibi varsayılan kimlik bilgileriyle gelir. Bunları değiştirmeden bırakmak, ağınızın saldırıya uğramasını kolaylaştırır.

3. Dijital ayak izinizi adım adım kontrol edin

Dolandırıcılar, sosyal medyada paylaştığınız her ayrıntıyı kullanabilir. Evcil hayvanınızın adı ve memleketi genellikle yaygın güvenlik sorularına yanıt verir.

Siber suçlular sosyal mühendislikte ustadır. Bu bilgileri güven oluşturmak, sizi manipüle etmek ve Kimlik avı saldırıları İnandırıcı.

Tatil fotoğraflarını gerçek zamanlı olarak paylaşmak, evinizin boş olduğunu gösterir. En sevdiğiniz kafe veya spor salonunuzdaki tekrarlanan konum etiketleri, rutininizin öngörülebilir bir haritasını oluşturur.

Kişisel bilgileri değerli bir varlık olarak değerlendirin. Tüm sosyal medya hesaplarınızdaki gizlilik ayarlarınızı gözden geçirin ve profil görünürlüğünü "Özel" veya "Sadece Arkadaşlar" olarak ayarlayın.

Son olarak, güvenli bir şekilde evinize döndükten sonra muhteşem tatil fotoğraflarınızı paylaşma alışkanlığı edinin.

2. Yedeklemeler, bir felaket yaşandığında hızlı bir şekilde kurtarmanıza yardımcı olur.

Veri yedeklemelerini bir sigorta olarak düşünün. Yedeklemeler, veri ihlallerine karşı birincil savunmanızdır. Fidye yazılımıDosyalarınızı şifreleyip ödeme talep eden bir uygulama.

Yedeklemeler, cihaz arızası, kaybı veya çalınması durumunda da yardımcı olur. Fidye yazılımı saldırısı durumunda, temiz ve güncel bir yedekleme, hızlı bir şekilde kurtarmanıza olanak tanır. Virüslü cihazı silin ve yedeklemeden geri yükleyin.

Yedeklemeleri otomatikleştirin. Buradaki amaç, yedeklemeleri ayarlayıp unutmak. Cihazlarınızda yerleşik bulut yedeklemeyi kullanın. iPhone veya iPad'inizde Ayarlar'dan iCloud Yedekleme'yi açın.

Android'de Google One veya Google Drive yedeklemesinin açık olduğundan emin olun.

Harici bir sabit sürücüye sahip cihazınızda bulut yedekleme hizmetini veya Time Machine (Mac'te) veya File History (Windows'ta) gibi yerleşik araçları kullanın.

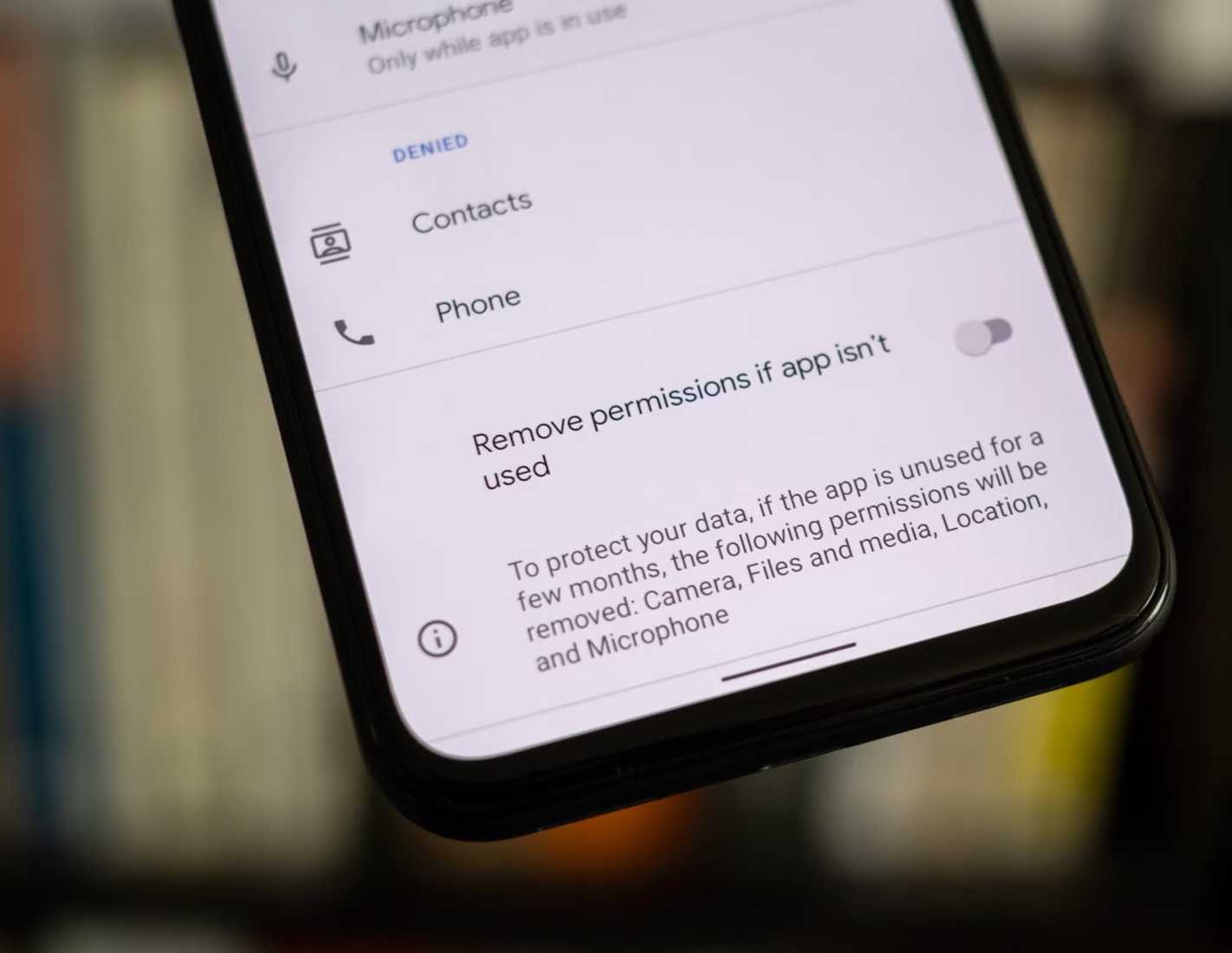

1. Uygulamalar için “en az ayrıcalık” kuralını izleyin.

Yüklediğiniz her uygulama, verilerinize ve cihaz bileşenlerinize (kişiler, konum, kamera, mikrofon) erişim talep eder.

En az ayrıcalık kuralını izleyin. Her uygulamaya yalnızca ihtiyaç duyduğu erişimi verin. Haritalar uygulaması yalnızca kullanımdayken konumunuza ihtiyaç duyar. fotoğraf düzenleme uygulaması Fotoğraflarınıza ihtiyacı var, kişilerinize veya mikrofonunuza değil.

Aşırı izinler gizlilik ve güvenlik açısından riskler yaratır.

Bazı uygulamalar reklam amaçlı veri toplar. Bir uygulama saldırıya uğrarsa ve mikrofonunuza erişirse, konuşmalarınızı dinleyebilir.

İzole et, araştır, güçlendir

Bir hesabın tehlikeye girdiğinden şüpheleniyorsanız, odaklanmış ve üç adımlı bir yanıtla hızla hareket edin.

Öncelikle ihlali tespit edin. Etkilenen hesabın şifresini hemen değiştirin. Finansal bir hesapsa, bankanızla veya kartınızı veren kuruluşla iletişime geçerek şüpheli dolandırıcılığı bildirin ve hesabın dondurulmasını talep edin.

Ardından, araştırma yapın. Özellikle aynı ele geçirilmiş parolayı kullandıysanız, diğer önemli hesaplarınızda yetkisiz etkinlik olup olmadığını kontrol edin. Tuş kaydediciler de dahil olmak üzere kötü amaçlı yazılımları tespit etmek için bilgisayarınızda kapsamlı bir kötü amaçlı yazılım taraması çalıştırın.

Son olarak savunmanızı güçlendirin. İki faktörlü kimlik doğrulamayı (MFA) ayarlayın Güvenliği ihlal edilen hesap ve diğer önemli hesaplarınız hakkında bilgi edinin. Bu olayı, güvenlik alışkanlıklarınızı gözden geçirmek ve güçlendirmek için kullanın.

Yoruma kapalı.